Le point d'entrée : Petite baie (80 points)

Description

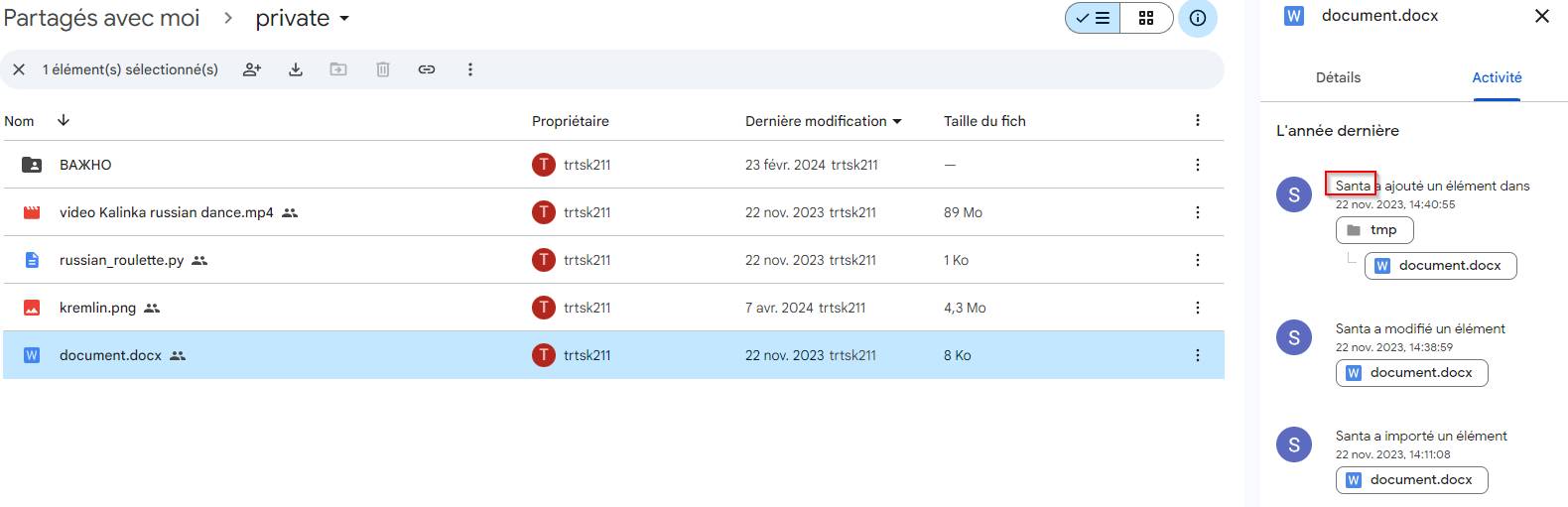

Vous avez maintenant accès à une information potentiellement utile, mais ce drive semble suspect.

Quel complice pourrez vous identifier grâce à ces informations sur le drive ?

Format de Flag :

G315tn1gm4

Résolution

Maintenant, nous devons trouver un autre pseudo grace aux informations sur le drive. En fouillant, je regarde les activités sur les documents et trouve un pseudo qui est: Santa. Cependant, quelque chose est louche, c'est bien trop simple.

Je décide donc de regarder dans "ВАЖНО" qui est traduit par "IMPORTANT", mais nous n'y trouvons que désespoir et sombre présage...

Maintenant remis de mes émotions, je me penche sur les fichiers, et quelque chose m'interpelle, dans la vidéo nous avons la superbe danse du "Kalinka", mais a un moment précis... Un texte apparait très brièvement! Ce qui me pousse à chercher une stéganographie dans chaque fichier.

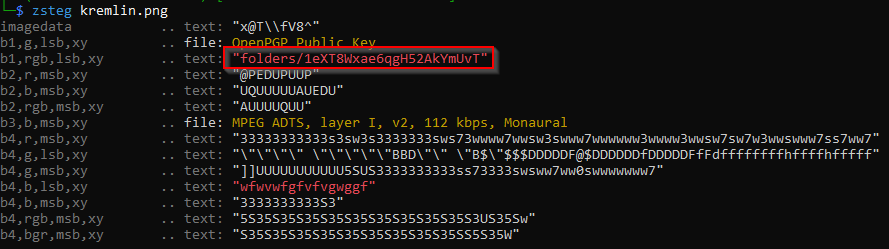

Maintenant, je vais inspecter la photo "Kremlin.png" du drive.

Je décide d'utiliser le binaire "Zsteg" sur l'image afin de voir s'il contient des informations cachées par Stéganographie.

Surprise!!! Nous avons bien du texte de caché!

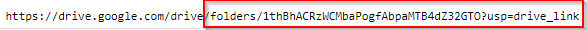

Maintenant, en y pensant, la structure me rappelle celle d'un dossier google drive (vérification avec le lien du programme python par exemple):

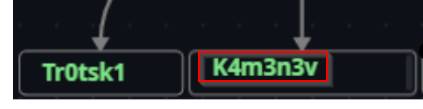

En allant donc sur le drive qui était caché, nous avons un dossier "test" dans lequel il y a un fichier "Удалить" (Delete), et qui nous montre un second pseudo avec celui de Andrejew.

L'autre pseudo n'est autre que notre flag: